LINSET: Tool Hacking Wi-Fi (WPA/WPA2) Tanpa Wordlist

Rabu, 09 September 2015

37 Komentar

Perhatian Sebelum Melakukan:

- Bacalah sampai akhir artikel supaya anda dapat memahami dan mendapatkan sedikit ilmu.

- Pembuatan artikel ini hanya sebagai pembelajaran, gunakanlah dengan bijak.

Linset merupakan tool Wireless Hacking yang berjalan pada sistem operasi Linux dan sekarang menjadi populer karena kemudahan penggunaannya, linset sebuah software yang memungkinkan anda untuk mendapatkan password Wi-Fi dengan tipe keamanan WPA atau WPA2 tanpa harus melakukan Brute Force memakai wordlist. Teknik yang digunakan LINSET adalah "Evil Twin Attack", sebuah teknik yang yang digunakan penyerang untuk membuat nama jaringan wireless yang sama dengan nama jaringan wireless yang asli/sah atau disebut Wireless kembar. Penyerang akan menggangu dan menghasilkan sinyal yang lebih kuat daripada sinyal yang sah atau menonaktifkan jalur akses yang sah untuk menuntun pengguna kedalam jaringan penyerang dengan cara mengarahkan serangan denial-of-service terhadap jaringan yang sah tersebut, atau menciptakan gangguan frekuensi radio di sekitarnya. Pengguna tidak menyadari bahwa mereka terhubung ke Evil Twin, kemudian Pelaku kejahatan akan memantau lalu lintas untuk mencari informasi rahasia. Perlu diketahui penyerang juga dapat menggunakan Evil Twin untuk meluncurkan berbagai malware dan menginstal software untuk menyerang komputer lain atau sering disebut "botnet". Sebagai himbauan kepada pengguna jaringan wireless seperti Wi-Fi supaya berhati-hati untuk menggunakan layanan tersebut, penyerang bisa siapa saja, kapan saja, dan dimana saja.

Nah, sekarang bersiap-siap untuk melakukan Teknik Evil Twin dengan menggunakan Tool Linset:

Nah, sekarang bersiap-siap untuk melakukan Teknik Evil Twin dengan menggunakan Tool Linset:

Pastikan Repository Kali Linux Terpasang Dengan Baik dan Benar

Teknik ini sudah saya buktikan 100% berhasil dengan menggunakan perangkat seperti dibawah ini:

- 1 (satu) Laptop dengan Sistem Operasi Linux (Kali Linux 1.0 Moto)

- 2 (dua) Smartphone dengan Sistem Operasi Android, Smartphone yang kesatu untuk membuat Hotspot dan yang kedua sebagai client.

- Tambahan: Hanya versi Aircrack-ng-1.2-rc1 dan kebawah yang bisa bekerja dengan baik.

UPDATE: Khusus untuk Kali Linux (2.0 Sana ataupun Rolling) bisa menggunakan Tool Fluxion yang kegunaan sama. Baca Fluxion: WiFi (WPA/WPA2) Cracker Paling Ampuh Alternatif Linset

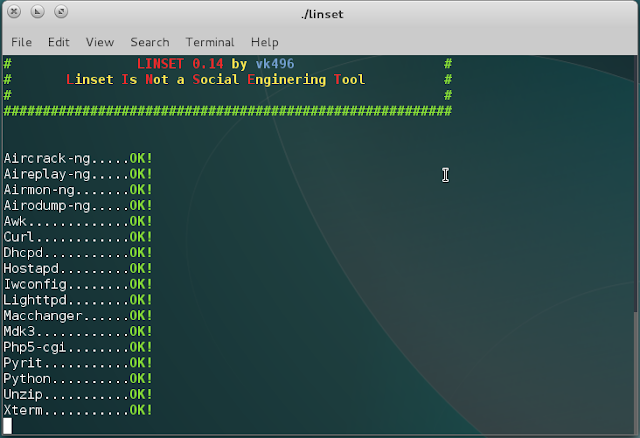

- Untuk memperlancar eksekusi Linset, anda perlu memasang tool pendukung karena linset tidak bisa berjalan sendiri untuk itu anda perlu menginstal tool tersebut dengan cara mengetikkan atau memasukkan perintah dibawah ini keterminal:

sudo apt-get install aircrack-ng curl isc-dhcp-server hostapd iw lighttpd macchanger mdk3 php5-cgi pyrit python unzip xterm

- Untuk mendapatkan Linset dari github anda bisa melakukan cara memasukkan perintah ini keterminal anda

git clone https://github.com/vk496/linset.git

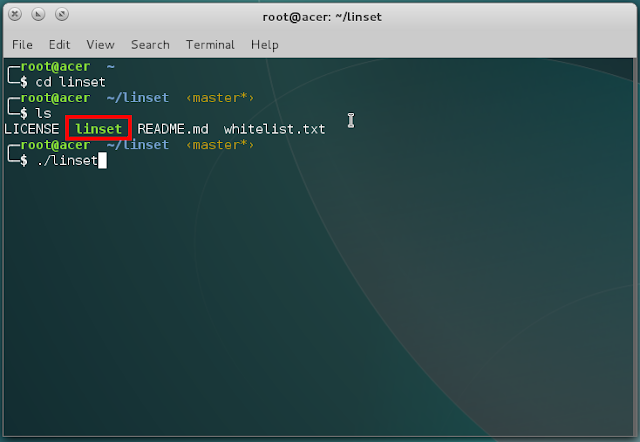

- Setelah anda mendapatkan Linset, sekarang anda masuk ke foldernya dengan cara mengetik perintah ini keterminal anda

cd linset

- Untuk menjalankan Linset, anda perlu memberikan akses permisi eksekusi pada file linset dengan cara memasukkan perintah

chmod +x linset

- Kemudian lihat hasilnya dengan mengetikkan perintah ls keterminal anda, jika file linset anda sudah berubah menjadi hijau berarti akses permisi eksekusi sudah diberikan.

- Jika sudah dipasang tool tersebut itu, sekarang anda tinggal melakukan eksekusi pada linset dengan cara mengetik perintah

./linset

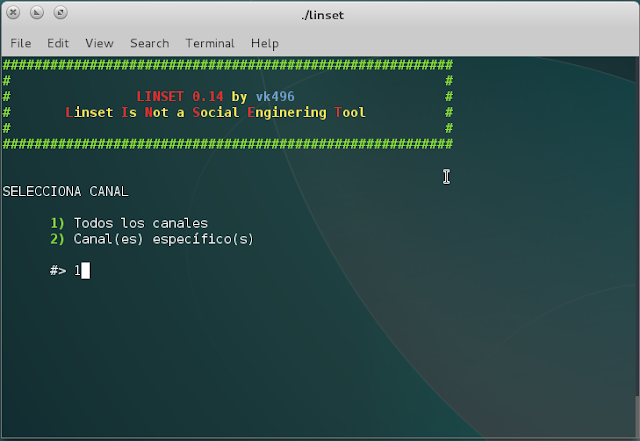

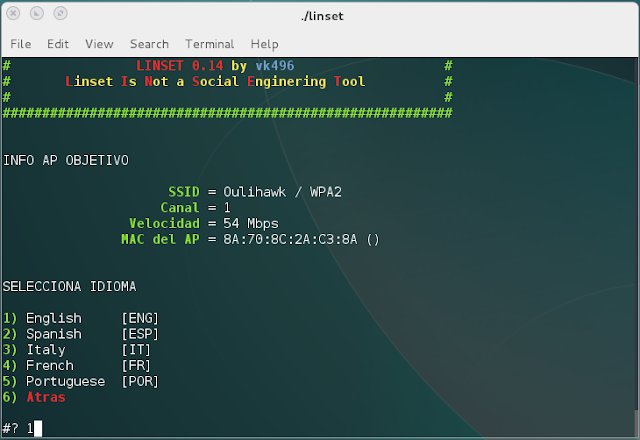

- Kemudian akan terlihat seperti pada gambar dibawah ini:

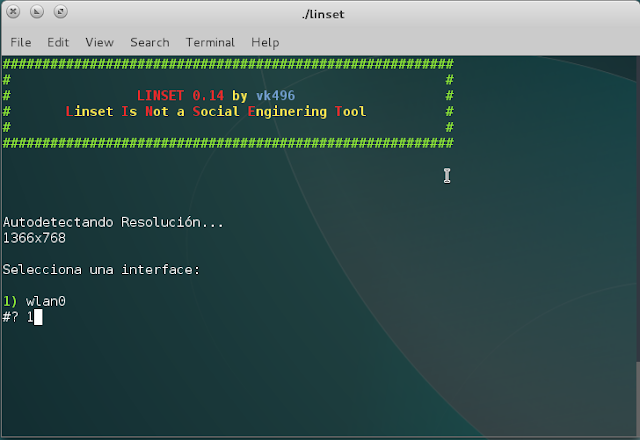

- Sekarang anda akan disuruh memilih interface anda, terlihat pada terminal anda hanya ada satu interface yaitu wlan0, jadi anda hanya tinggal mengetikkan angka 1 (satu) pada terminal.

- Setelah itu, anda akan disuruh untuk melakukan scanning channel target WPA/WPA2, sekarang ketikkan angka 1 (satu) untuk melakukannnya

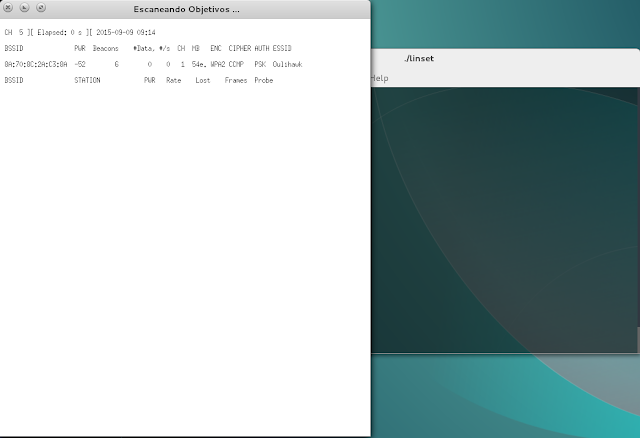

- Setelah channel target WPA/WPA2 terlihat, anda bisa menekan tombol Ctrl + C untuk membatalkan scanning

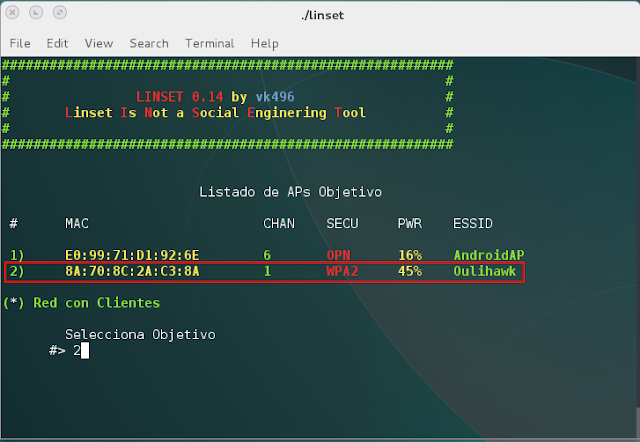

- Nah, sekarang anda pilih target WPA/WPA2 yang sudah dapatkan, disini saya hanya memiliki dua AP, jadi saya memilih nomor dua sebagai target saya, tapi jika anda memiliki banyak target WPA/WPA2 anda bisa menentukannya dengan mengetikkan nomor berapa target anda.

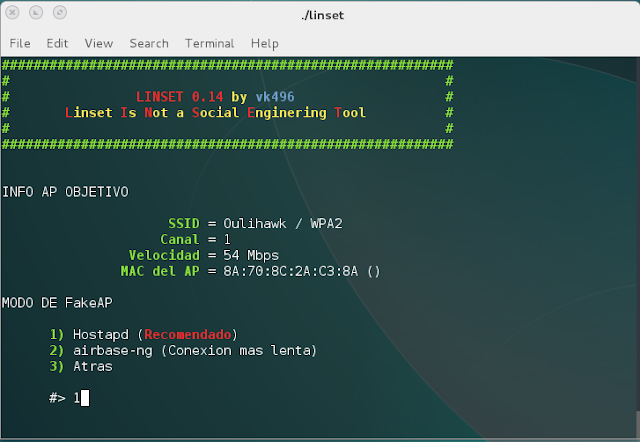

- Sekarang anda disuruh menentukan cara atau mode pemalsuan Access Point, di rekomendasikan memilih Hostapd pada nomor 1 (satu), jadi anda tinggak mengetikkan angka 1 (satu)

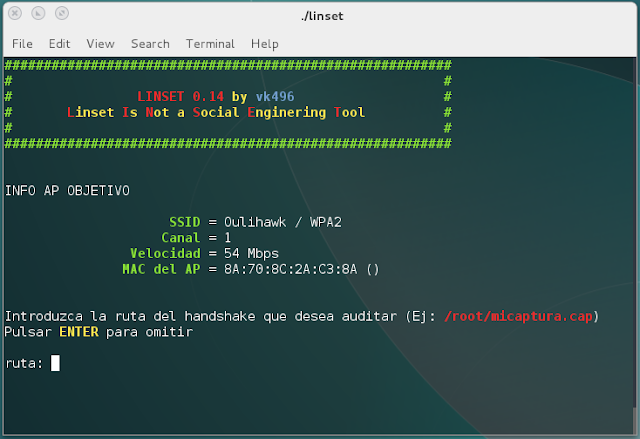

- Pada langkah ini, anda bisa menentukan path dimana file capture berada, tapi saya rekomendasikan menekan ENTER saja untuk mengabaikannya karena tidak akan ada masalah jika anda tidak menentukan path file capture. Linset akan menentukan letak file capture sendiri yaitu di folder root.

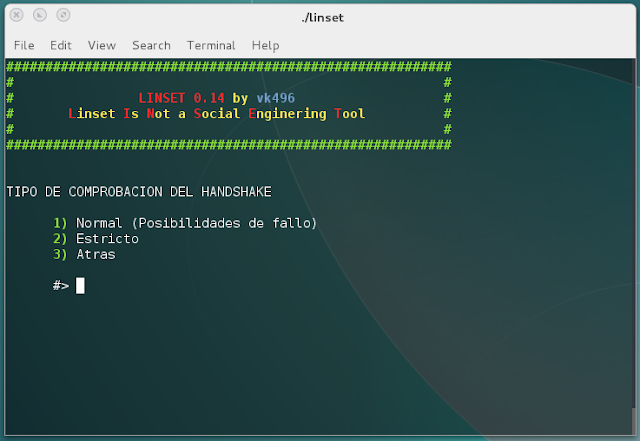

- Pada langkah ini anda pilih Normal saja dengan cara mengetikkan angka 1 (satu)

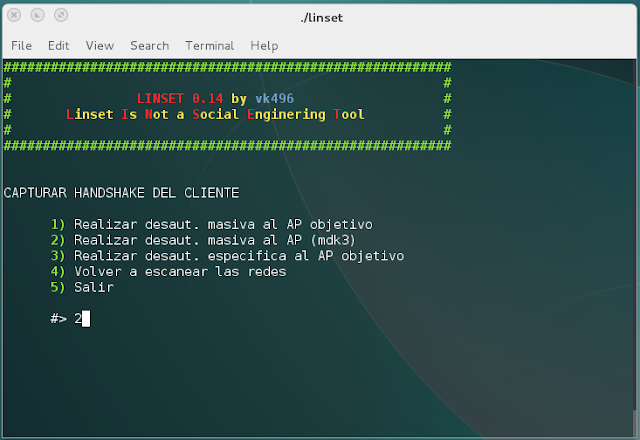

- Nah, pada langkah selanjutnya ada beberapa pilihan untuk melakukan pengambilan Handshake pada WPA/WPA2 target, anda bisa memilih nomor yang berapa saja, asalkan jangan memilih nomor 4 dan 5. Disini saya memilih cara nomor 2 (dua), tapi anda juga bisa memilih nomor 1 (satu) untuk memutuskan semua koneksi AP yang terdeteksi oleh interface Mon0.

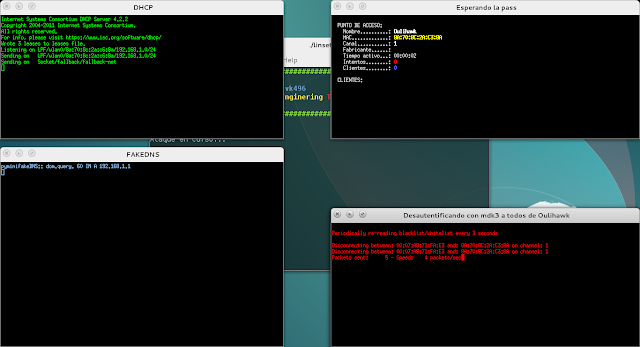

- Hanya beberapa detik saya sudah mendapatkan Handshake WPA/WPA2 target seperti yang terlihat pada bagian kurung merah di gambar terminal hitam , jika anda juga sudah mendapatkan Handshake WPA/WPA2 seperti pada gambar dibawah ini berarti anda sudah bisa menutup terminal hitam yang berada pada bagian kanan atas.

- Setelah Handshake anda dapatkan, sekarang pilih nomor satu dengan cara mengetikkan angka 1 (satu) untuk meneruskan pada langkah selanjutnya.

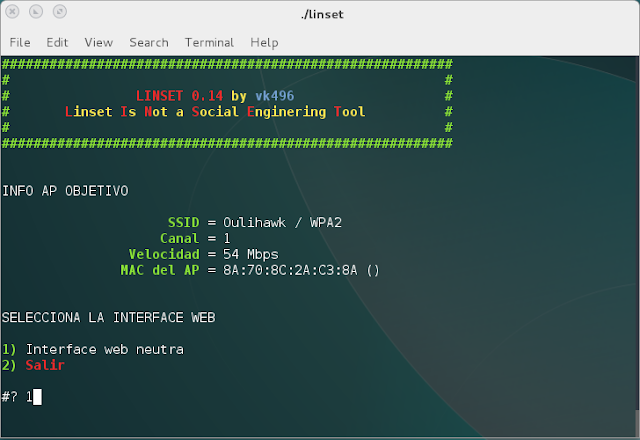

- Akan terlihat pilihan untuk membuat Web Interfaces, tekan angka 1 (satu)

- Tiba saatnya memilih bahasa, karena saya lebih suka bahasa inggris jadi saya memilih nomor 1 (satu). Setelah itu akan ada proses pembuatan Access Point Palsu dengan nama yang sama, DNS palsu, DHCP Server, Monitoring Client, dan melakukan pemutusan menggunakan MDK3 pada client yang terhubung ke Access Point "Ouliahawk" dengan begitu client "Ouliahawk" akan mengalami masalah pada koneksinya dan sekaligus tidak bisa terhubung dengan Accesss Point "Ouliahwak". Jadi client tersebut akan memeriksa koneksi Wi-Fi dan akan menghubungkan ke Access Point "Ouliahawk" yang palsu, setelah terhubung pasti client akan membuka Browser mereka untuk melakukan aktifitas online dan setelah Browser client terbuka akan ada Login Page atau tempat untuk memasukkan password Wi-Fi. Dengan begitu client akan melakukan mengisian password yang sudah mereka ketahui dan sekaligus Tool Aircrack-ng akan melakukan pemecahan dan pemeriksaan password apakah password tersebut adalah benar atau salah, jika password client memang benar password untuk terhubung ke "Ouliahawk" yang asli, maka Aircrack-ng akan melakukan hubungan terhadap client, tapi jika password yang dimasukkan salah maka akan ada pemberitahuan bahwa password yang dimasukkan client salah atau error. Kesimpulannya, client mau tidak mau harus memasukkan password yang benar untuk mendapatkan koneksi dari "Ouliahawk" yang palsu.

- Dan terlihat pada gambar dibawah ini password Wi-Fi yang dimasukkan oleh client Wi-Fi tadi.

- Setelah melakukan aktiftas hacking seperti diatas dengan otomatis Network Manager Pada Linux anda akan hilang, tapi jangan panik, saya punya solusinya yaitu dengan mengetikkan atau memasukkan perintah:

/etc/init.d/networking start

/etc/init.d/network-manager start

- Setelah itu Icon Network manager anda akan muncul lagi.

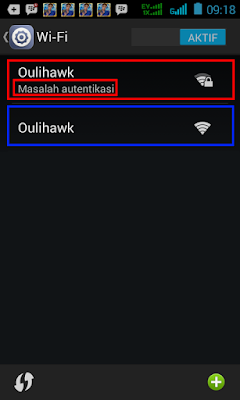

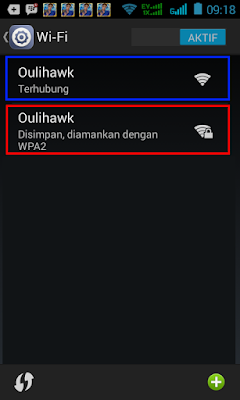

PADA SMARTPHONE CLIENT

- Disini saya menampilkan Screenshot pada Smarphone kedua yang sebagai client.

- Pada gambar dibawah ini terlihat ada 2 (dua) SSID "Ouliahawk" dan client mengalami masalah pada koneksi Wi-Fi "Ouliahawk" yang asli (merah), yaitu mengalami disconnect dan benar-benar tidak bisa lagi untuk connect, dengan begitu client akan menghubungkan ke AP "Ouliahawk" yang palsu (biru).

- Client akan membuka browser dan mendapati Login Page atau tempat untuk memasukkan password Wi-Fi.

Jika anda sebagai client, untuk menghindari aktifitas hacking seperti ini, saya punya solusinya,

"Jangan Menggunakan lagi WiFi tersebut :D".

Demikianlah artikel saya pada kali ini, mudah-mudahan anda bisa mendapatkan ilmu ataupun mamfaat dari artikel yang sudah anda baca.

"Jangan Menggunakan lagi WiFi tersebut :D".

Demikianlah artikel saya pada kali ini, mudah-mudahan anda bisa mendapatkan ilmu ataupun mamfaat dari artikel yang sudah anda baca.

Esssh, jangan lupa nonton videonya juga:

Minta solusi ,,,, knpa ane waktu milih bahasa koq langsung leg ,,, gk bisa di gerak gerak'in ,,, ane makai kali linux 2.0

BalasHapusMungkin lagi memproses gan, jadi berpengaruh pada RAM agan.

HapusRAM agan berapa?

Handshake nya kok gak ketemu" y gan? udah setengah jam di tunggu gak nongol"

BalasHapusudah ane coba option 1, 2, dan 3 untuk attack hasilnya tetap nihil..

Hanshake itu di dapatkan dari client/pengguna WiFi tersebut, jadi pastikan dulu bahwa wifi tersebut ada yang memakai.

Hapusgan kenapa saya coba login di browser di pc gak bisa ? apakah hanya bisa di android saja login network nya? atau apakah ada settingan biar bisa di browser pc?

BalasHapusmasalah itu saya juga kurang tau gan, kenapa login melalui pc, paswordnya tidak kedetect sama linset. Soalnya saya juga pernah coba sebelumnya gan.

Hapusbos kalau sitem seperti itu di jalankan ke backtrack 5 r3 bisa gak maaf pemula mohon pencerahan

BalasHapusLinset bekerja dengan baik pada Kali Linux 1.0 sampai 1.0.9 dan untuk kali linux 2.0 akan ada penambahan file pengganti Mode monitor Wlan0mon.

HapusTapi saya tidak tahu apakah ini bekerja dengan baik juga pada Backtrack 5 R3

Disarankan memakai wifislax. Penggunaan mudah, tool udh bnyak tersedia lengkap mulai dari wps,wpa/wpa2 linset dll. Thq :D

BalasHapusWifiSlax mamang di khususkan untuk melakukan Pentesting Wi-Fi

Hapusmass kalo user udah massukkan ke wifi palsu kita,,,terus kita mau lihat password nya gimana

BalasHapusLinset Menggunakan teknik Evil Twin Attack, jika anda ingin melihat password Wi-Finya, tunggu target memasukkan Passwordnya terlebih dahulu.

Hapusgan, ko waktu ane tes mau hubungkan ke fake Ap itu connection failed knp ya kira2?

BalasHapusga bisa konek ke jendela password wifi, stuck semua yang mau konek ke fake ip saya.

Saya tes menggunakan hp android sbgi AP, laptop dan BB sbgi client korban. dua2nya gagal terhubung. mohon solusinya.

Agan pakai Distro Linux apa?

HapusSepertinya agan memakai Kali Linux 2.0 sana.

Hapusagan bisa mengikuti cara ini, tapi download file Linset untuk Kali Linux 2.0 sana pada link yang sudah saya lampirkan diatas.

Gan ane masalahnya lukmanul hakim itu kenapa ya gak bisa connect ke ap palsu kita, terus dhcpnya muncul terus ngeclose jadi yang ada cuman mdk3 fakedns sama ap solusinya gan

BalasHapuspertanyaan yang sama, agan pakai distro apa?

Hapusworknya emang pakai distro apa gan? Problem gua juga sama disini?

HapusKali Linux 1 yang berhasil saya buktikan gan.

Hapuskali linux sana 2 gan

BalasHapussama saja gan, tapi filenya agak sedikit beda. Agan bisa download filenya di link yang sudah saya sediakan diatas.

Hapusgan ane dah bisa lancar jaya ......tapi ane mau melakukan man in the middle gimana?

BalasHapusBanyak cara, agan bisa pakai Ettercap atau tool yang sejenis itu.

HapusLebih lengkapnya cari di Google, karena disini saya tidak membahas lebih detail tentang MITM.

gan ane mo tanya kalau kasus nya kayak gini kenapa ya

BalasHapusroot@kali:~/linset# apt-get install isc-dhcp-server

Reading package lists... Done

Building dependency tree

Reading state information... Done

E: Unable to locate package isc-dhcp-server

Pastikan Repositorynya sudah agan tambahkan ke sources.list

HapusKotak yg tulisan warna hijau (dhcp) gak ad kluar gan. Mohon pencerahan, terimakasih

BalasHapusApakah agan sudah menginstal isc-dhcp-server?

Hapusane dah coba ditahap akhir gans tapi saya tunggu udah 1 jam belum berhasil gan ...terus client activitasnya juga kosong mohon bantuannya?

BalasHapusPastikan Komputer anda tidak jauh dengan Pengguna Wifi yang menjadi terget anda, kurang lebih 10 meter saja, karena Wifi yang di buat oleh Linset dari Komputer anda tidak akan sampai kepada pengguna Wifi yang menjadi target anda, apabila komputer anda terlalu jauh dengan mereka.

HapusJika anda ingin menambah jangkauan Wifi yang dibuat oleh Linset, maka gunakan USB wireless yang sudah dipasangi dengan antena yang bisa mencapai Wifi dengan radius yang jauh.

min, ane juga dpt masalah kaya gitu min. pas di langkah terahir, terminal yg ada 4 itu, yg teksnya berwarna, itu gak ada yg jalan. itu gmna ya min. padahal ane nyoba hack wifi sendiri, dan udah ane taro disamping laptop. itu gmna ya min. mohon bantuannya.

HapusLinset di atas dijalankan pada Kali Linux 1 dan itu terbukti bekerja, dan kali linux 2 ada sedikit modifikasi file dikarenakan wlan0 berubah menjadi wlanmon0 pada aircrack-ng terbaru.

Hapusselain itu saya tidak tau betul apa yang sebenarnya menjadi masalah disaat menjalankan linset pada kali linux 2016.

min, kok dhcpd, hostapd, lighttpd, dan php5-cgi not installed ? solusi gimana ya ? tks

BalasHapustambahin dulu repository ke Sources.list kali linux agan.

HapusSaya pakai wifislax 64 4.1.1 final

BalasHapusPakai usb wifi Mediatek

Semualancar berjalan normal hanshake dan denault bekerja tp AP tiruan nya ga muncul di client,sehingga hanya AP yang asli yang ad tapi statuanya putus tesambung putus tersambung gitu. Dmana ya letak kesalahanya.

Mohon pencerhannya terimakasih

Aircrack-ng nya versi berapa gan?

HapusApakah saya boleh minta link bahan bahanya gan?

BalasHapusTidak ada bahan khusus yang saya gunakan untuk melakukan instalasi LINSET pada KALI Linux, ikuti langkah demi langkah pada postingan diatas, maka anda akan melihat bagaimana saya memasangnya.

Hapus